Функции

Функции «LIS-SPS»:

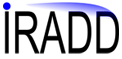

1. Управление процессами обработки защищаемой информации, включая:

1.1. учет технологических процессов обработки защищаемой информации, включая процессы взаимодействия с контрагентами, а также иерархии процессов,

1.2. учет владельцев процессов – отдельных лиц и/или структурных подразделений,

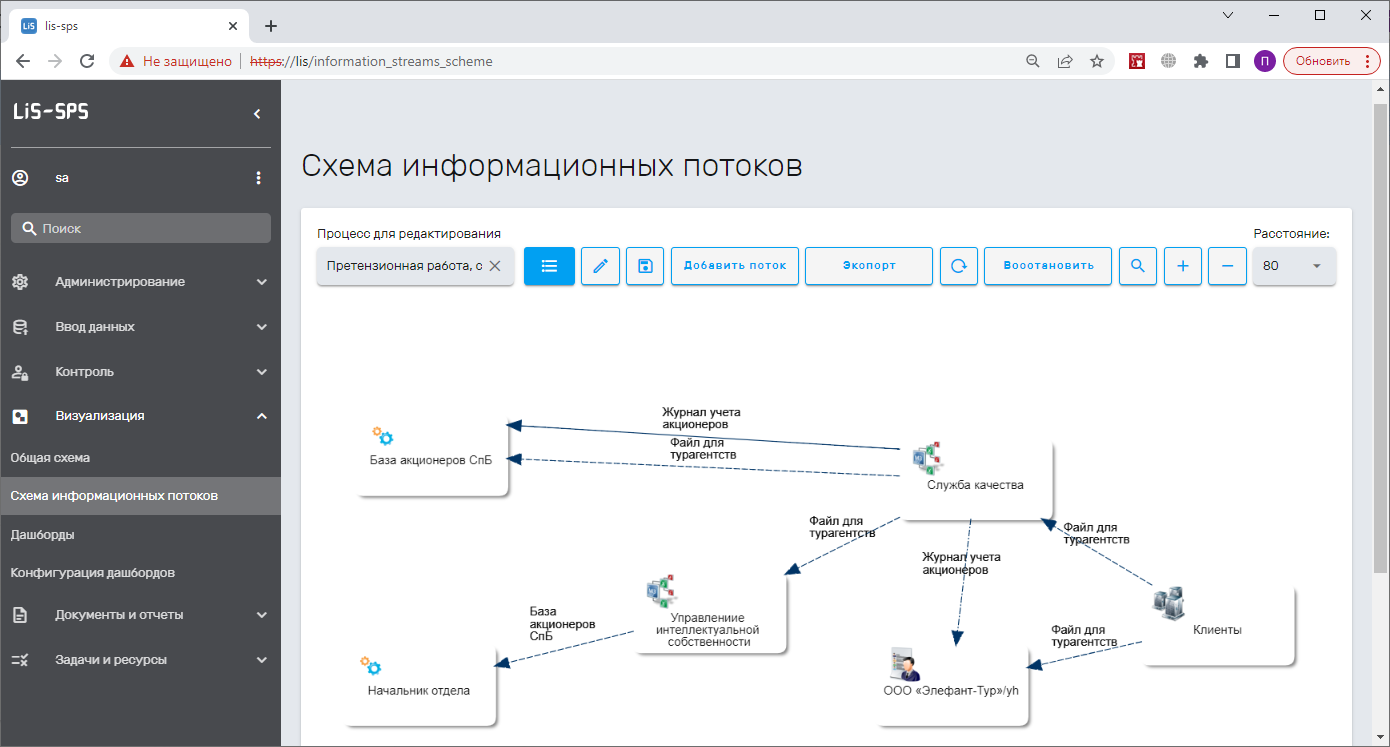

1.3. учет по каждому процессу информационных потоков между различными видами участников информационного процесса (категориями физических лиц, структурными подразделениями, активами, контрагентами и т.п.),

1.4. поддержка механизмов импорта данных по процессам, их владельцам из внешних систем класса BPMS,

1.5. обеспечение возможности фильтрации по множеству задаваемых параметров и экспорта произвольных данных процессов.

2. Управление зданиями и помещениями, включая:

2.1. учет состава помещений, в которых производится обработка информации (как автоматизированная, так и неавтоматизированная),

2.2. автоматическое определение помещений, в которых находятся СКЗИ на основе данных журналов установленных СКЗИ,

2.3. учет выполнения требований по физической защите помещений,

2.5. автоматический контроль необходимости обеспечения защиты помещений,

2.6. учет структурных подразделений – владельцев помещений,

2.7. обеспечение возможности фильтрации зданий и помещений по множеству задаваемых параметров и экспорта произвольных данных по ним.

3. Организация пропускного режима в помещения, включая:

3.2. генерация приказа о допуске лиц в помещения,

3.3. автоматический контроль актуальности перечня лиц допущенных в помещения.

4. Управление активами, включая:

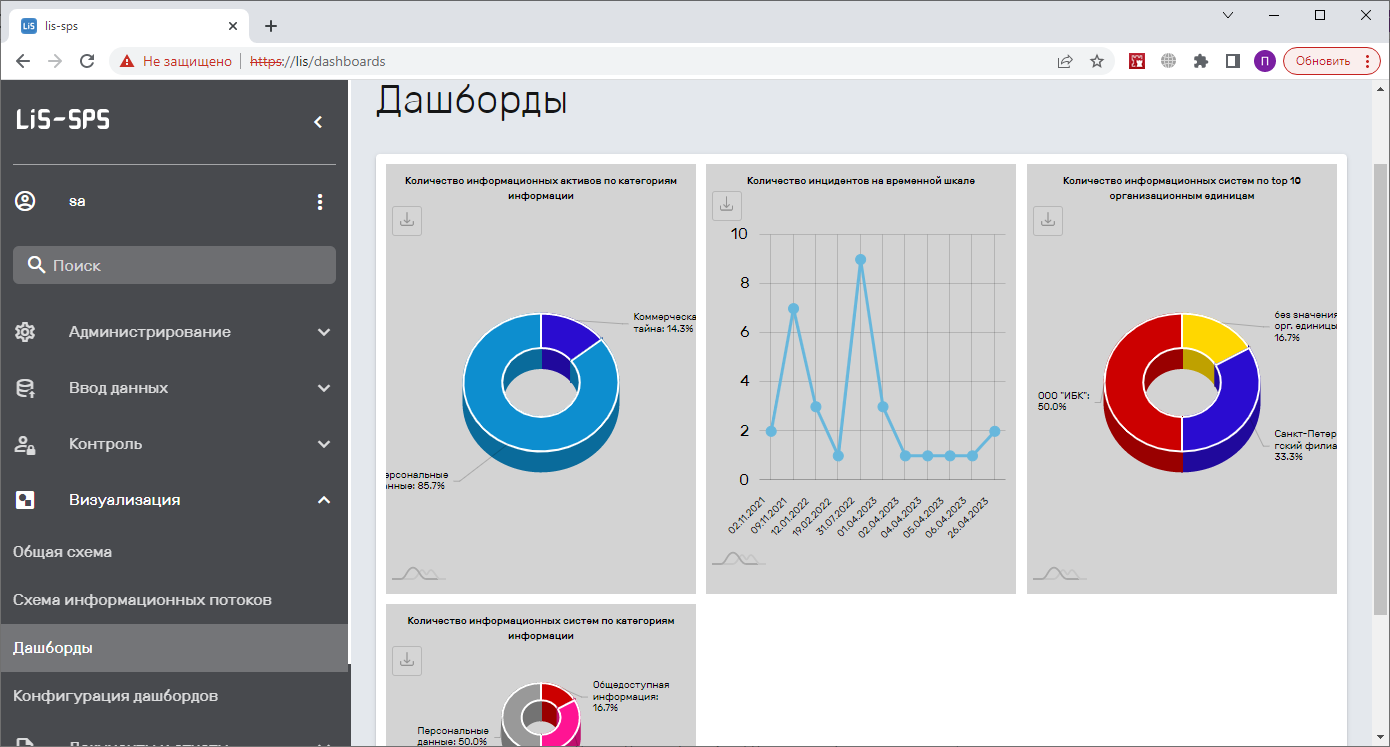

4.1. учет активов (рабочих станций, серверов, систем хранения, коммутаторов и т.п.) используемых для обработки защищаемой информации, а также их характеристик, включая: обрабатываемые категории информации (персональные данные, коммерческая тайна и т.п.), место их размещения, обрабатываемые с их помощью информационные активы, режимы обработки и т.п.

4.2. визуальное представление модели информационной системы,

4.3. учет уязвимостей активов и их устранения с поддержкой электронной подписи,

4.4. автоматический контроль наличия активов с не устраненными уязвимостями,

4.5. учет программного обеспечения, служб, сервисов используемых на активе,

4.6. учет владельцев активов,

4.7. обеспечение возможности фильтрации активов по множеству задаваемых параметров и экспорта произвольных данных по ним.

4.8. учет информационных активов содержащих защищаемую информацию (баз данных, файлов, бумажных документов, сервисов и т.п.), категорий лиц и состава обрабатываемой информации, характеристик режима обработки и разграничения доступа в активе, других значимых характеристик,

4.9. учет сведений конфиденциального характера содержащихся в информационных активах,

4.10. учет возможного ущерба активам по различным свойствам безопасности (как качественного, так и количественного),

4.11. обеспечение возможности фильтрации информационных активов по множеству задаваемых параметров и экспорта произвольных данных по ним.

5. Управление контрагентами, включая:

5.1. учет контрагентов, их адресов, ИНН, договоров контрагентов,

5.2. учет контрагентов, с которыми заключено соглашение о конфиденциальности,

5.3. автоматический контроль необходимости наличия соглашений о конфиденциальности с конкретными контрагентами,

5.4. учет дат получения и истечения срока соглашений о конфиденциальности.

6. Учет доступа лиц к активам, включая:

6.1. учет лиц или пар «должность» - «структурное подразделение», которым предоставляется доступ к какому-либо заданному информационному активу (системе, базе данных, каталогу и т.п.),

6.3. учет конкретных прав доступа назначенных пользователю в отношении информационных и технических активов, информационных систем,

6.4. генерация формы матрицы доступа,

7. Управление информационными системами, включая:

8.1. учет информационных систем,

8.2. задание произвольных категорий, характеристик, ключевых дат, ролей связанных с ИС,

8.3. учет сведений о документах и процедурах оценки соответствия ИС,

8.4. учет владельцев ИС.

9. Управление документами в области ИБ, включая:

9.1. ввод состава утверждающих и согласующих лиц по каждому виду документов генерируемых с использованием комплекса с учетом сложного состава структурных подразделений, наличия филиалов,

9.2. обеспечения возможности согласования и утверждения документов в электронной форме с обеспечением механизмов электронной подписи.

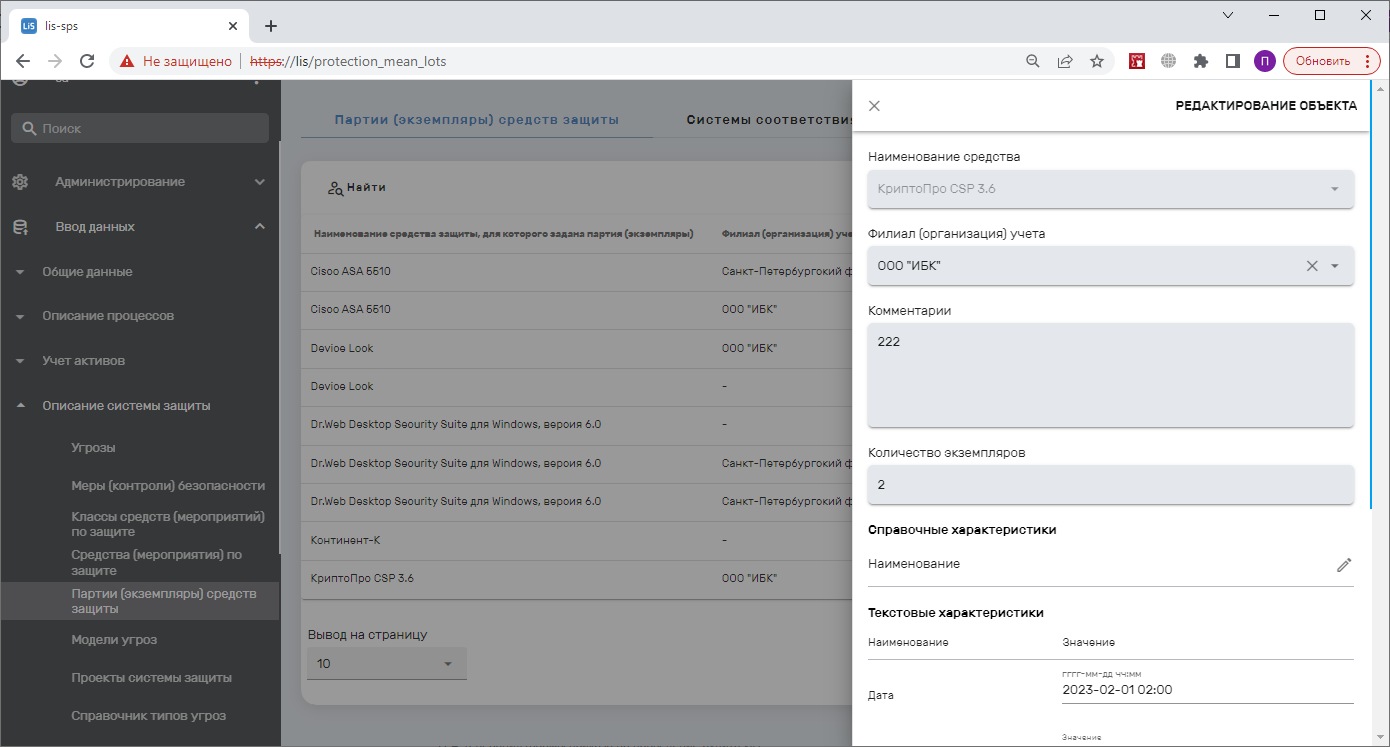

10.1. учет конкретных средств защиты, условий применения средств защиты для обеспечения безопасности активов, условий их использования, классов и уровней защиты, режимов обработки и разграничения доступа, на которые они рассчитаны,

10.2. учет конкретных экземпляров имеющихся средств защиты, в том числе прошедших процедуру оценки соответствия, дат получения и видов сертификатов соответствия, произвольного состава характеристик,

10.3. учет фактических мест и времени установки средств защиты (ведение журнала истории установки средств защиты на конкретных активах),

10.4. автоматический контроль сроков проведения повторной процедуры оценки соответствия средств защиты на основании введенных данных по срокам действия сертификатов на конкретные средства защиты,

10.5. автоматический контроль наличия активов без установленных средств защиты, необходимых в соответствии с проектом системы защиты,

10.6. автоматический контроль необходимости сертификации средств защиты,

10.7. автоматический анализ потребностей в средствах защиты с учетом имеющихся активов, проекта системы защиты.

11. Управление аудитами ИБ, включая:

11.1. учет проведенных аудитов ИБ с указанием даты проведения контроля, проведенных мероприятий, устранения замечаний по результатам аудита,

11.2. автоматическая генерация произвольных контролей по проверке наличия средств или мер защиты, выполнения условий эксплуатации средств защиты, реализации функциональных требований, наличия не устраненных уязвимостей, корректности характеристик процессов и активов, устранения несоответствий,

11.3. генерация формы акта на проведение аудита ИБ,

11.4. генерация формы приказа на проведение аудита ИБ.

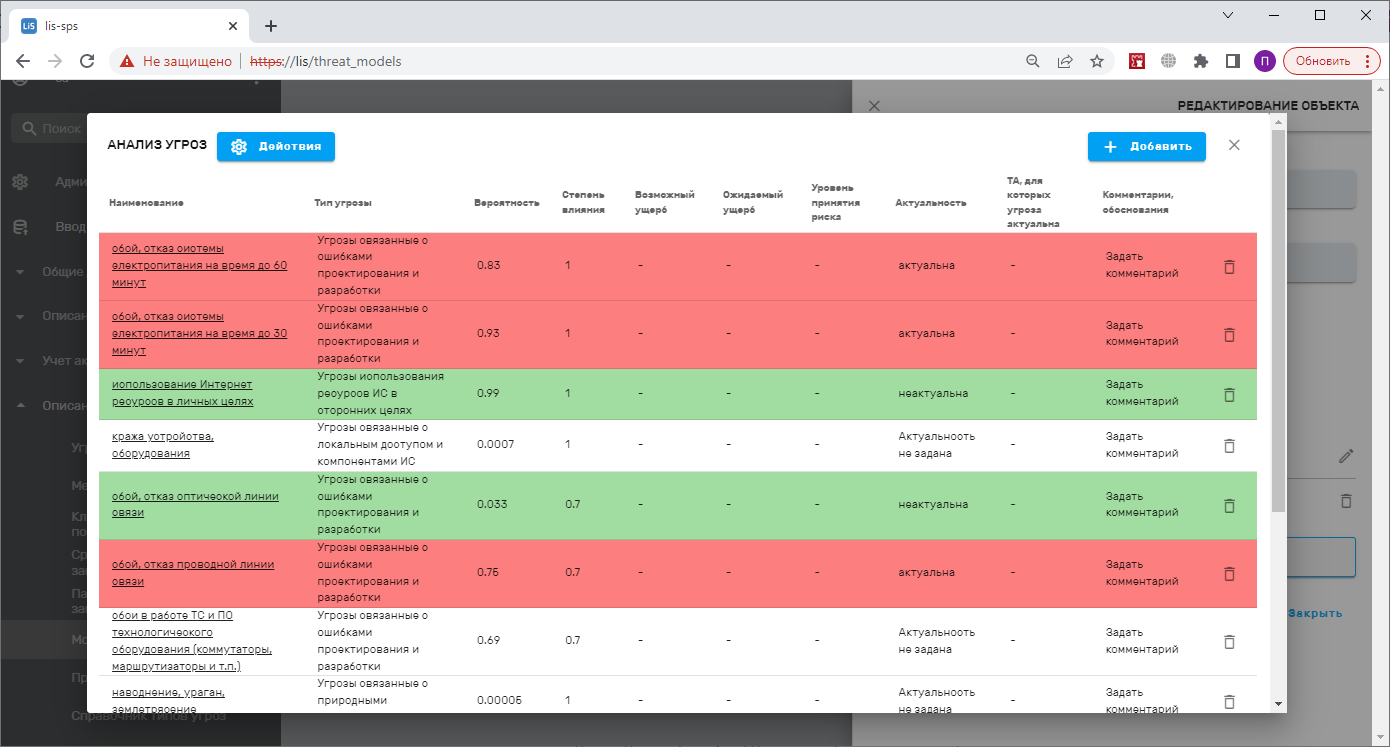

12. Управление моделями угроз, включая:

12.1. учет данных по категориям лиц имеющих возможность влияния на компоненты ИС (пользователи, обслуживающий персонал, администраторы и т.п.),

12.2. учет всех возможных угроз безопасности информации, их вероятностей, условий актуальности,

12.3. автоматический контроль необходимости генерации модели угроз на вновь созданные ИС.

13. Задание проекта системы защиты, включая:

13.1. задание варианта системы защиты (состава средств защиты для выбранного множества активов с учетом модели угроз, заданных ранее характеристик данных активов, ранее заданных характеристик средств защиты),

13.2. учет зависимостей между функциями защиты и характеристиками ИС (уровнями или классами защищённости, распределенности, наличия выхода в сети общего пользования, использовании съемных носителей и т.п.)

13.3. автоматический контроль изменений в составе системы защиты, необходимости внесения изменений в систему защиты,

13.4. автоматический контроль необходимости генерации системы защиты на вновь созданные активы, которые не входят в ранее созданный проект.

14. Учет носителей конфиденциальной информации, с указанием их номеров, ответственных, дат ввода в эксплуатацию.

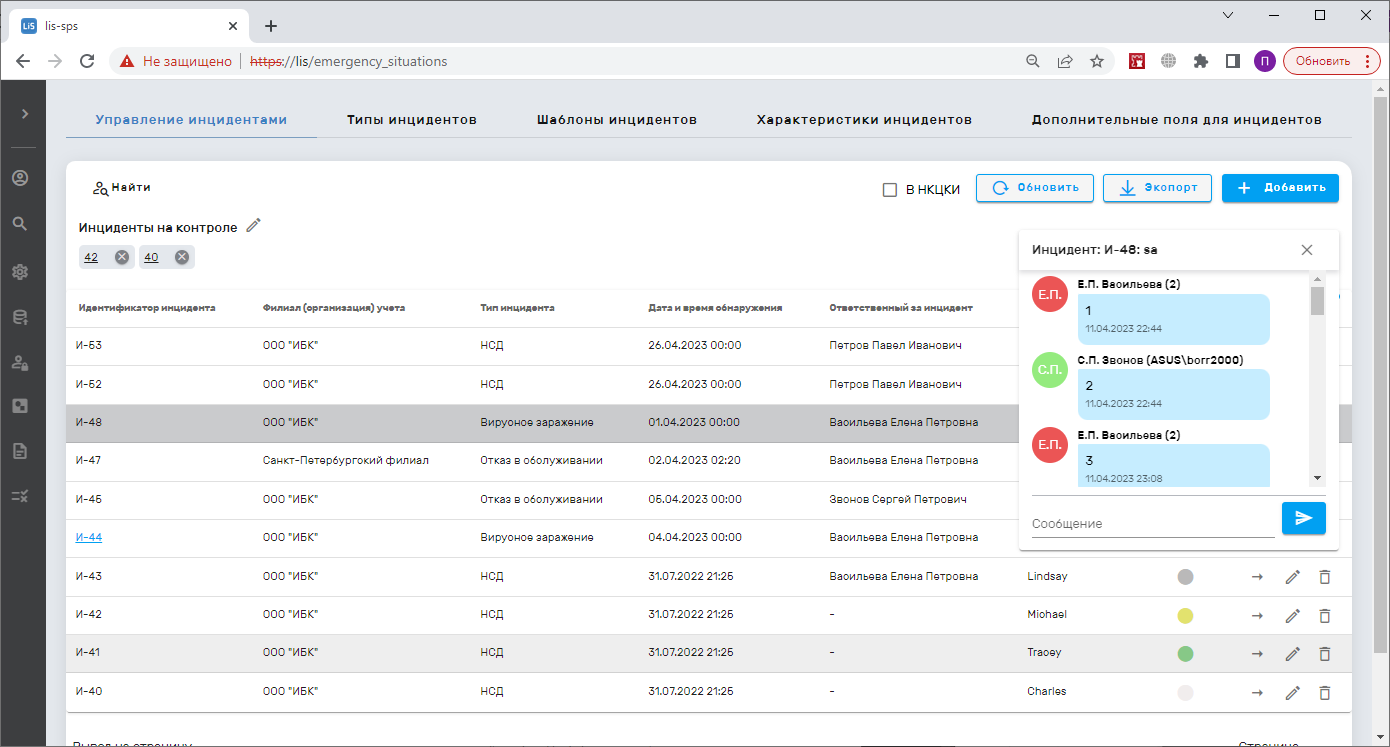

15. Управление инцидентами в области ИБ, включая:

15. Управление инцидентами в области ИБ, включая:15.1. учет инцидентов, описания результатов их расследования, подверженных активов, ответственных за их расследование, других произвольных характеристик,

15.2. учет документов связанных с инцидентами,

16.1. обеспечение возможности взаимодействия как для субъекта КИИ, так и сторонних центров ГосСОПКА,

16.2. обеспечение возможности передачи данных об инцидентах, атаках, уязвимостях,

16.3. ведение чата с представителями НКЦКИ,

16.4. возможность передачи как общих, так и детальных технических данных.

17. Описание проекта системы защиты, включая:

17.1. составление проекта системы защиты, включающего описание состава необходимых мер защиты, используемых для их реализации средств защиты,

17.1. составление проекта системы защиты, включающего описание состава необходимых мер защиты, используемых для их реализации средств защиты,17.2. подготовка проекта как на конкретные активы, ИС, так и в целом на инфраструктуру.

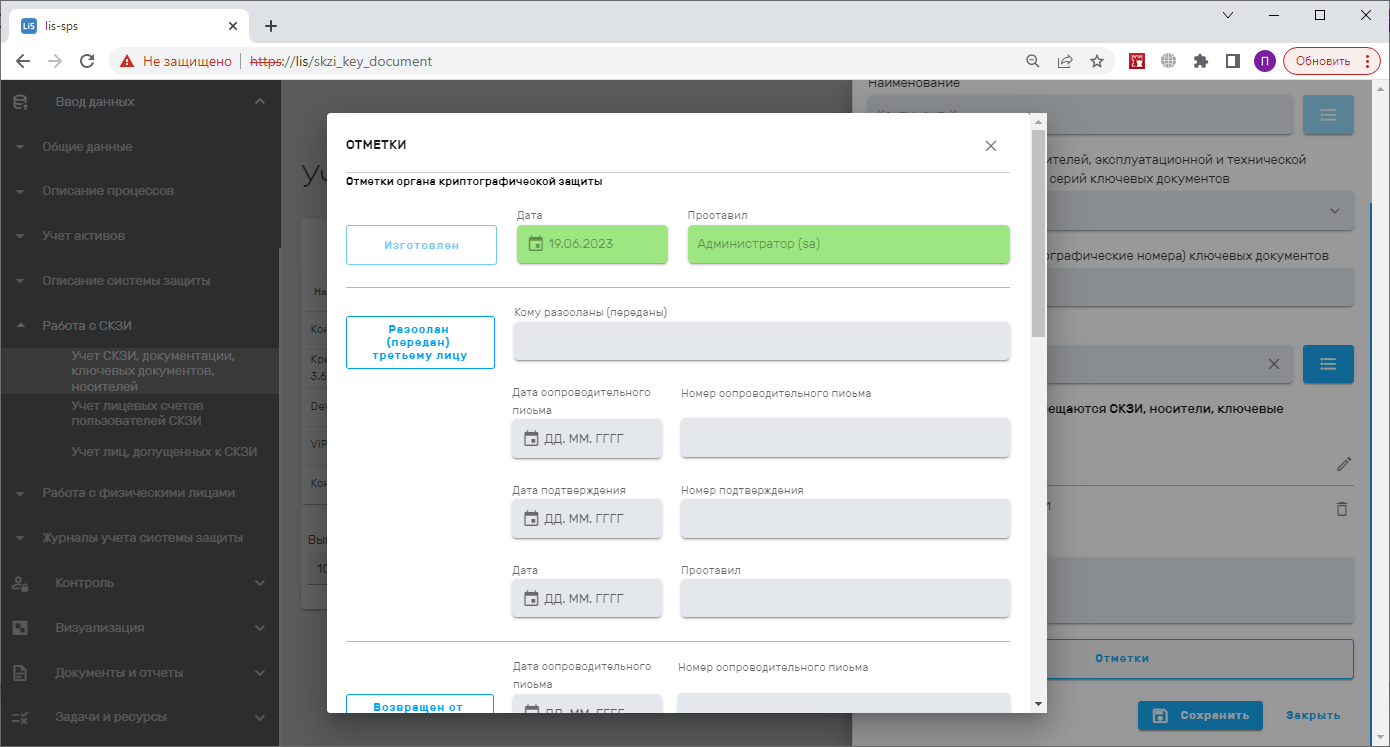

18.2. генерация формы приказа на допуск к работе с СКЗИ,

18.3. автоматический контроль наличия лиц, которых требуется допустить к работе с СКЗИ, но приказ для которых не сгенерирован,

18.4. учет лицевых счетов пользователей СКЗИ,

18.5. учет ключевых документов к СКЗИ.19. Управление актами классификации, включая:

19.1. расчет необходимых классов защищенности ГИС, АСУ ТП, ИСПДн по введенным данным,19.2. сохранение данных классификации по ИС.

20.2. задание правил назначения и смены паролей доступа,

20.3. задание ролей пользователей, обеспечение ограничения доступа пользователей по филиалам (организациям), доступным функциям,

20.4. ограничение возможностей пользователей по степени владения активами, процессами, информационными активами.

21.1. учет задач с поддержкой электронной подписи,

21.2. ведение истории всех изменений задачи,